摘要:本报告旨在对国外知名互联网公司(如Google、Facebook、Amazon、Microsoft等)发布的开源软件中存在的常见安全缺陷进行系统分析,并结合网络与信息安全软件开发的实践,提出相应的风险防范与代码审计建议,以提升软件供应链的整体安全性。

一、引言

随着开源软件在互联网基础设施与应用开发中的普及,其安全性已成为全球关注的焦点。国外科技巨头贡献了大量高质量的开源项目,但其中仍潜藏着各类安全缺陷,可能对依赖这些组件的系统造成严重威胁。本报告从代码层面出发,结合公开的漏洞数据库(如CVE、NVD)及实际案例,对典型安全缺陷进行剖析。

二、开源软件安全缺陷的常见类型

- 内存安全漏洞:在C/C++等语言开发的项目中,缓冲区溢出、释放后使用(Use-After-Free)等漏洞频发,如Google的Chrome浏览器、Microsoft的.NET框架历史版本中均出现过相关案例。

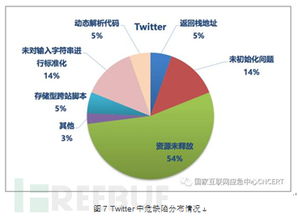

- 输入验证缺陷:缺乏对用户输入的有效过滤与验证,导致SQL注入、跨站脚本(XSS)等问题,常见于Web框架与库(如Facebook的React早期版本中存在XSS风险)。

- 配置与权限问题:默认配置不安全、权限提升漏洞等,例如Amazon AWS SDK的某些版本曾因默认权限设置不当引发数据泄露风险。

- 依赖链风险:开源项目常依赖大量第三方库,间接引入漏洞,如Log4j事件凸显了供应链安全的脆弱性。

三、缺陷成因分析

- 开发流程中的安全实践不足:尽管大公司普遍推行安全开发生命周期(SDL),但在快速迭代的压力下,代码审查与安全测试可能被简化。

- 复杂性与技术债:大型开源项目代码量庞大,历史遗留代码难以全面重构,增加了安全维护的难度。

- 社区协作的挑战:开源项目依赖全球贡献者,代码质量与安全意识参差不齐,恶意提交(如故意植入后门)风险亦存在。

四、对网络与信息安全软件开发的启示

- 强化安全编码规范:在软件开发初期嵌入安全要求,采用静态分析工具(如Coverity、SonarQube)进行自动化检测。

- 建立供应链安全管理机制:对引入的开源组件进行清单管理,定期扫描漏洞(使用OWASP Dependency-Check等工具),及时更新或替换风险组件。

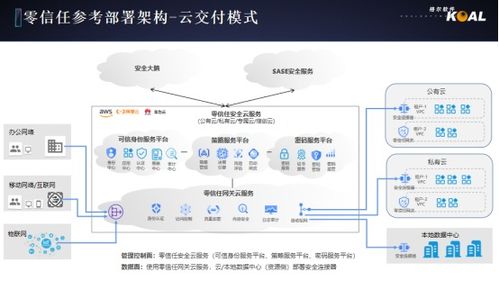

- 实施深度防御策略:在软件架构中采用最小权限原则、隔离机制(如沙箱),降低单一漏洞的影响范围。

- 推动安全社区协作:鼓励开发者参与开源安全计划(如Google的OSS-Fuzz),通过众测与漏洞赏金提升代码健壮性。

五、结论与建议

国外互联网公司的开源软件虽推动了技术创新,但其安全缺陷揭示了软件供应链的潜在风险。为保障网络与信息安全,开发团队应:

- 将安全审计纳入开源组件选型流程;

- 持续监控漏洞披露平台,建立应急响应机制;

- 投资于安全培训,提升开发人员的安全意识与技能。

通过综合治理,方能构建更可信的软件开发生态,抵御日益复杂的网络威胁。